IT-Straftaten 1

IT-Straftaten 1 |

|

|

IT-Straftaten |

|

IT-Straftaten.

Einleitung

IT-Straftaten.

Einleitung

E-Mail-Verkehr

E-Mail-Verkehr

fremde Berechtigungsdaten

fremde Berechtigungsdaten

Malware

Malware

Finanzagenten

Finanzagenten

Betrug

Betrug

Erpressungen, Drohungen, Angriffe

Erpressungen, Drohungen, Angriffe

gewerbliche Schutzrechte

gewerbliche Schutzrechte

Verbreitung illegaler Programme

Verbreitung illegaler Programme

|

alphabetische Übersicht

alphabetische Übersicht

Formen der IT-Kriminalität

Formen der IT-Kriminalität

Grabbing

Grabbing

Phreaking

Phreaking

IuKDG, TMG

IuKDG, TMG

Datensparsamkeit. Anonymität

Datensparsamkeit. Anonymität

Verantwortung des Providers

Verantwortung des Providers

Impressum

Impressum

Telekommunikation

Telekommunikation

Mehrwertdienste. Dialer

Mehrwertdienste. Dialer

Rückruftrick

Rückruftrick

einheitliche prozessuale Tat

einheitliche prozessuale Tat

Kommerzialisierung des Internets

Kommerzialisierung des Internets

Werbeeinnahmen

Werbeeinnahmen

Automatisierung - Spezialisteneinsatz

Automatisierung - Spezialisteneinsatz

alte Praktiken im neuen Gewand

alte Praktiken im neuen Gewand

neue Herausforderungen

neue Herausforderungen

künftige Herausforderungen

künftige Herausforderungen

|

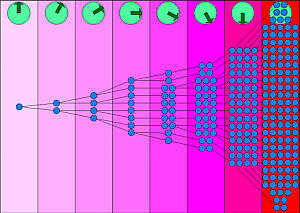

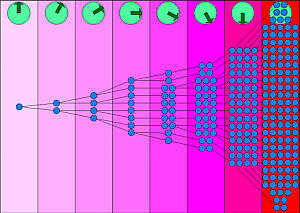

Mit der

Übersicht über das Mit der

Übersicht über das

IT-Strafrecht wurden die Grundlagen geschaffen für eine

Auseinandersetzung mit den häufigsten Erscheinungsformen der Kriminalität, die vor

Allem die IuK-Technik als Werkzeug und Hilfsmittel einsetzen.

IT-Strafrecht wurden die Grundlagen geschaffen für eine

Auseinandersetzung mit den häufigsten Erscheinungsformen der Kriminalität, die vor

Allem die IuK-Technik als Werkzeug und Hilfsmittel einsetzen.

Der erste

Teil gibt einen Überblick über die Entwicklung der Informationstechnik,

des IuK-Rechts und den Missbräuchen, die "Geschichte" gemacht haben. Der erste

Teil gibt einen Überblick über die Entwicklung der Informationstechnik,

des IuK-Rechts und den Missbräuchen, die "Geschichte" gemacht haben.

Links außen sind die geplanten Schwerpunkte angegeben, denen sich der

Cyberfahnder widmen wird.

Links außen sind die geplanten Schwerpunkte angegeben, denen sich der

Cyberfahnder widmen wird.

|

|

alphabetische Übersicht |

|

|

|

|

|

|

Formen der IT-Kriminalität |

Grabbing |

|

|

Die

Erscheinungsformen der Kriminalität wechseln mit den Möglichkeiten, die

die Technik bietet, mit dem öffentlichen Bewusstsein wegen bestimmter

Gefahren und aufgrund von gesetzgeberischen Gegenmaßnahmen. Die

Erscheinungsformen der Kriminalität wechseln mit den Möglichkeiten, die

die Technik bietet, mit dem öffentlichen Bewusstsein wegen bestimmter

Gefahren und aufgrund von gesetzgeberischen Gegenmaßnahmen.

Ich habe es mir angewöhnt, im Zusammenhang mit dem Missbrauch

technischer Einrichtungen und ihren Besonderheiten allgemein vom

Abzocken zu

sprechen, wenn es darum geht, auf Kosten anderer zu Geld zu kommen oder

andere vermögenswerte Leistungen in Anspruch zu nehmen. Die

strafrechtliche Beurteilung ist immer erst ein zweiter Schritt, wenn man

weiß, worüber man eigentlich spricht.

Eine der ersten Abzocken, die ohne die moderne Internettechnik nicht

möglich gewesen wäre, ist das

Eine der ersten Abzocken, die ohne die moderne Internettechnik nicht

möglich gewesen wäre, ist das

Grabbing

gewesen.

Dabei geht es darum, als wertvoll angesehene Domainnamen zu registrieren

und darauf zu hoffen, sie gewinnbringend veräußern zu können. Grabbing

gewesen.

Dabei geht es darum, als wertvoll angesehene Domainnamen zu registrieren

und darauf zu hoffen, sie gewinnbringend veräußern zu können.

|

Soweit es sich um beschreibende Namen oder kunstvolle

Zeichenkombinationen handelt, ist das meist unproblematisch

(1).

Auch die Vorratshaltung in Bezug auf Domainnamen ist von der

Rechtsprechung grundsätzlich anerkannt (1).

Auch die Vorratshaltung in Bezug auf Domainnamen ist von der

Rechtsprechung grundsätzlich anerkannt

(2). (2).

Werden hingegen die Namen bekannter Marken, Unternehmen oder Personen

des öffentlichen Lebens verwendet, greifen deren Schutzrechte durch.

Weil in der modernen Welt jeder und alles einen eigenen Namen haben muss

spricht man jetzt bei dieser Form des Grabbings vom

Cybersquatting. Die Hoffnungen der pfiffigen

Cybersquatting. Die Hoffnungen der pfiffigen

Registranten darauf, dass ihnen ein Markeninhaber glücklich die "Aufwendungen"

erstattet, um seinen Namen als Domain übertragen zu bekommen, haben sich

zerschlagen und die Rechtsprechung hat ihr Handeln als den Versuch der Benutzung eines fremden (Marken-)

Kennzeichens im Sinne von

Registranten darauf, dass ihnen ein Markeninhaber glücklich die "Aufwendungen"

erstattet, um seinen Namen als Domain übertragen zu bekommen, haben sich

zerschlagen und die Rechtsprechung hat ihr Handeln als den Versuch der Benutzung eines fremden (Marken-)

Kennzeichens im Sinne von

§

143 Abs. 1 Nr. 1 in Verbindung mit §

143 Abs. 1 Nr. 1 in Verbindung mit

§ 14

Abs. 2 Nr. 1 MarkenG und als versuchte oder vollendete Erpressung

angesehen ( § 14

Abs. 2 Nr. 1 MarkenG und als versuchte oder vollendete Erpressung

angesehen ( § 253 StGB).

§ 253 StGB).

|

|

Phreaking. IuKDG. TMG |

|

|

Das Das

Phreaking, also die illegale Manipulation an

Telekommunikationssystemen, ist heute weithin unbekannt. Es kann für

sich beanspruchen, die erste Form des Hackings mit dem Ziel des

Missbrauchs von technischen Infrastrukturdienstleistungen zu sein. Sein

Hauptanwendungsbereich, das Erschleichen von kostenlosen

Telefonverbindungen, würden wir heute als Erschleichen von

Leistungen ansehen (

Phreaking, also die illegale Manipulation an

Telekommunikationssystemen, ist heute weithin unbekannt. Es kann für

sich beanspruchen, die erste Form des Hackings mit dem Ziel des

Missbrauchs von technischen Infrastrukturdienstleistungen zu sein. Sein

Hauptanwendungsbereich, das Erschleichen von kostenlosen

Telefonverbindungen, würden wir heute als Erschleichen von

Leistungen ansehen ( § 265a StGB). Bei seiner Variante, die unbefugte Nutzung von

Rechenleistungen von Großrechnern, käme es darauf an, ob die

Datenverarbeitungsvorgänge im Großrechner oder im zugriffsberechtigten

Gerät manipuliert werden, so dass dann auch ein Computerbetrug und eine

Computersabotage in Betracht kämen (

§ 265a StGB). Bei seiner Variante, die unbefugte Nutzung von

Rechenleistungen von Großrechnern, käme es darauf an, ob die

Datenverarbeitungsvorgänge im Großrechner oder im zugriffsberechtigten

Gerät manipuliert werden, so dass dann auch ein Computerbetrug und eine

Computersabotage in Betracht kämen ( §§ 263a,

§§ 263a,

303b

StGB). 303b

StGB).

Den

gesetzgeberischen Startschuss für ein liberales Recht für die

IuK-Technik unternahm das Den

gesetzgeberischen Startschuss für ein liberales Recht für die

IuK-Technik unternahm das

Gesetz

zur Regelung der Rahmenbedingungen

für Informations- und Kommunikationsdienste - IuKDG - vom

08.07.1997. Es enthielt als Artikelgesetz die Urfassungen des

Gesetz

zur Regelung der Rahmenbedingungen

für Informations- und Kommunikationsdienste - IuKDG - vom

08.07.1997. Es enthielt als Artikelgesetz die Urfassungen des

Teledienstegesetzes - TDG, das

Teledienstegesetzes - TDG, das

Teledienstdatenschutzgesetz - TDDSG, die beide seit dem 26.02.2007

in das

Teledienstdatenschutzgesetz - TDDSG, die beide seit dem 26.02.2007

in das

Telemediengesetz - TMG - aufgegangen sind

Telemediengesetz - TMG - aufgegangen sind

(3),

das (3),

das

Signaturgesetz - SigG - und verschiedene Änderungen in bestehenden

Gesetzen. Die

Signaturgesetz - SigG - und verschiedene Änderungen in bestehenden

Gesetzen. Die

§§ 1

(Anwendungsbereich) und §§ 1

(Anwendungsbereich) und

2

(Begriffsbestimmungen) TMG schaffen jetzt eine einheitliche Definition für

die Telemedien, die die unbefriedigenden Abgrenzungen zwischen den

Telediensten (Bundesrecht) und den Mediendiensten (Landesrecht,

Staatsvertrag) beenden. Die leitenden Vorschriften über die

Verantwortlichkeiten der Provider befinden sich jetzt in den 2

(Begriffsbestimmungen) TMG schaffen jetzt eine einheitliche Definition für

die Telemedien, die die unbefriedigenden Abgrenzungen zwischen den

Telediensten (Bundesrecht) und den Mediendiensten (Landesrecht,

Staatsvertrag) beenden. Die leitenden Vorschriften über die

Verantwortlichkeiten der Provider befinden sich jetzt in den

§§ 7

bis 10 TMG §§ 7

bis 10 TMG

(4). (4).

|

Die

Regelwerke des IuKDG und des begleitenden Die

Regelwerke des IuKDG und des begleitenden

Telekommunikationsgesetzes - TKG - sind gekennzeichnet von

verschiedenen Prinzipien. Das gilt zum Beispiel für den aus dem

Datenschutzrecht stammenden Grundsatz der

Datensparsamkeit. Danach sollen nur die

Anwenderdaten erhoben und gespeichert werden dürfen, die für die

Leistungsabrechnung und -bereitstellung erforderlich sind oder die von

den Anwendern bereitwillig zur Verfügung gestellt werden. Dazu gehört

auch der Grundsatz der Anonymität,

die immer dann ermöglicht werden soll, wenn das Leistungsverhältnis

keine Nutzung von personenbezogenen Daten erfordert und der Anwender

eine anonyme Nutzung wünscht. Darüber hinaus wurden gleichartige

Verantwortlichkeitsregeln geschaffen, die dem

Inhaltsprovider die volle Verantwortung

für die von ihm präsentierten Inhalte aufgibt, den

Zugangsprovider von der Verantwortung

frei stellt und schließlich den

Hostprovider nur dann zum Handeln zwingt, wenn er

von rechtswidrigen Inhalten in seinem (technischen) Herrschaftsbereich

weiß (siehe schon

Telekommunikationsgesetzes - TKG - sind gekennzeichnet von

verschiedenen Prinzipien. Das gilt zum Beispiel für den aus dem

Datenschutzrecht stammenden Grundsatz der

Datensparsamkeit. Danach sollen nur die

Anwenderdaten erhoben und gespeichert werden dürfen, die für die

Leistungsabrechnung und -bereitstellung erforderlich sind oder die von

den Anwendern bereitwillig zur Verfügung gestellt werden. Dazu gehört

auch der Grundsatz der Anonymität,

die immer dann ermöglicht werden soll, wenn das Leistungsverhältnis

keine Nutzung von personenbezogenen Daten erfordert und der Anwender

eine anonyme Nutzung wünscht. Darüber hinaus wurden gleichartige

Verantwortlichkeitsregeln geschaffen, die dem

Inhaltsprovider die volle Verantwortung

für die von ihm präsentierten Inhalte aufgibt, den

Zugangsprovider von der Verantwortung

frei stellt und schließlich den

Hostprovider nur dann zum Handeln zwingt, wenn er

von rechtswidrigen Inhalten in seinem (technischen) Herrschaftsbereich

weiß (siehe schon

(4)). (4)).

Mit anonymen Partnern lassen sich nur im beschränkten Umfang

Geschäfte machen. Auch die inhaltliche Verlässlichkeit von Auskünften

lässt sich kaum beurteilen, wenn man es nur mit "gesichtslosen" Partnern

zu tun hat.

Nach unsäglichen Abgrenzungsfragen zwischen Tele- und Mediendiensten

schafft das Telemediengesetz jetzt eine einheitliche

Impressumpflicht

( §§ 5,

§§ 5,

6

TMG), die auch wegen kommerzieller E-Mails nach unverschleierten

Angaben über den Absender und den Werbecharakter der Nachricht verlangt

(Ordnungswidrigkeit gemäß 6

TMG), die auch wegen kommerzieller E-Mails nach unverschleierten

Angaben über den Absender und den Werbecharakter der Nachricht verlangt

(Ordnungswidrigkeit gemäß

§ 16

TMG). § 16

TMG).

|

|

Telekommunikation |

Mehrwertdienste. Dialer |

|

|

Anders als

die Internet-Technik wurde seit 1989 die Telekommunikationstechnik

unter Federführung der Deutschen Telekom bereits digitalisiert ( Anders als

die Internet-Technik wurde seit 1989 die Telekommunikationstechnik

unter Federführung der Deutschen Telekom bereits digitalisiert ( ISDN) und damit die Grundlagen für ein

ISDN) und damit die Grundlagen für ein

intelligentes (Fest-) Netz geschaffen. Es ermöglicht eine

Datenbank-gesteuerte Zugangsvermittlung, die nicht nur an schematischen

Nummernkreisen orientiert ist, sondern auch besondere Nummern,

Weiterschaltungen, variable Kostenabrechnungen und nicht zuletzt die

Weiternutzung gewohnter Nummern möglich macht.

intelligentes (Fest-) Netz geschaffen. Es ermöglicht eine

Datenbank-gesteuerte Zugangsvermittlung, die nicht nur an schematischen

Nummernkreisen orientiert ist, sondern auch besondere Nummern,

Weiterschaltungen, variable Kostenabrechnungen und nicht zuletzt die

Weiternutzung gewohnter Nummern möglich macht.

Von besonderm Interesse sind dabei die Mehrwertdienste, die eine

variable Kostengestaltung ermöglichen (

Von besonderm Interesse sind dabei die Mehrwertdienste, die eine

variable Kostengestaltung ermöglichen ( mehr Preisangaben bei TK-Diensten). Das kann zugunsten der Anrufer

ausgehen, wenn der Angerufene die Verbindungskosten ganz oder teilweise

übernimmt

mehr Preisangaben bei TK-Diensten). Das kann zugunsten der Anrufer

ausgehen, wenn der Angerufene die Verbindungskosten ganz oder teilweise

übernimmt

(5).

Zum Missbrauch regten hingegen die 0190er-Nummern und ganz besonders der

Nummernkreis nach 0190-0

an, weil er vom Anschlussinhaber frei tarifiert werden konnte (5).

Zum Missbrauch regten hingegen die 0190er-Nummern und ganz besonders der

Nummernkreis nach 0190-0

an, weil er vom Anschlussinhaber frei tarifiert werden konnte

(6). (6).

|

Mit dem

Gesetz zur Bekämpfung des Missbrauchs von Mehrwertdiensterufnummern vom

09.08.2003 Mit dem

Gesetz zur Bekämpfung des Missbrauchs von Mehrwertdiensterufnummern vom

09.08.2003

(7)

gelang dem Gesetzgeber ein Befreiungsschlag. Er schuf den

0190er-Nummernkreis ab (7)

gelang dem Gesetzgeber ein Befreiungsschlag. Er schuf den

0190er-Nummernkreis ab

(8),

führte den 0900er-Nummernkreis ein, der keine freien Tarife kennt, und

unterwarf Dialer

( (8),

führte den 0900er-Nummernkreis ein, der keine freien Tarife kennt, und

unterwarf Dialer

( Dialer) und

Mehrwertdienste nicht nur strengen Regularien (

Dialer) und

Mehrwertdienste nicht nur strengen Regularien ( §§ 66 ff. TKG), sondern auch einer Registrierungspflicht in

den dazu geschaffenen Datenbanken der Bundesnetzagentur - BNA

§§ 66 ff. TKG), sondern auch einer Registrierungspflicht in

den dazu geschaffenen Datenbanken der Bundesnetzagentur - BNA

(9).

Geradezu genial ist es gewesen, alle nicht registrierten Dialer und

Mehrwertdienste einem Verbot zu unterwerfen mit der Folge, dass ihre

Inhaber ihre Gebührenforderungen nicht mehr verfolgen können ( (9).

Geradezu genial ist es gewesen, alle nicht registrierten Dialer und

Mehrwertdienste einem Verbot zu unterwerfen mit der Folge, dass ihre

Inhaber ihre Gebührenforderungen nicht mehr verfolgen können ( § 134 Bürgerliches Gesetzbuch - BGB). Das ärgert nicht nur die

Abzocker, sondern auch die Zugangsprovider, die ebenfalls leer ausgehen

und deshalb eher geneigt sind, gegen die schwarzen Schafe aus dem Kreis

ihrer Kunden vorzugehen.

§ 134 Bürgerliches Gesetzbuch - BGB). Das ärgert nicht nur die

Abzocker, sondern auch die Zugangsprovider, die ebenfalls leer ausgehen

und deshalb eher geneigt sind, gegen die schwarzen Schafe aus dem Kreis

ihrer Kunden vorzugehen.

Die BNA hat zwar großzügig Eintragungen in ihre Datenbanken zugelassen,

aber auch rigoros bei Beanstandungen die Sperrung veranlasst. Mit Erfolg:

Die Missbrauchswelle ist vorbei und Dialer gibt es kaum noch

(10). (10).

|

|

Rückruftrick |

einheitliche prozessuale Tat |

|

Die

erfolgreiche Regulierung hat die extremen Auswüchse verschwinden lassen.

Missbräuche von Mehrwertdiensten werden dadurch aber nicht völlig

verhindert. Die

erfolgreiche Regulierung hat die extremen Auswüchse verschwinden lassen.

Missbräuche von Mehrwertdiensten werden dadurch aber nicht völlig

verhindert.

Eine besonders dreiste Form des Rückruftricks wurde 2002 publik

und kann

sich jederzeit wiederholen

(11).

Der Inhaber von mehreren Mehrwertdienstenummern startete auf seinem

Computer ein Programm, das den D1-Nummernkreis systematisch anwählte und

die Verbindung sofort wieder unterbrach. Das reicht aber für die Meldung

"Anruf in Abwesenheit" auf dem Handy. Nur wenige der Empfänger wählten

den Anrufer an und bekamen das Freizeichen zu hören, so als wenn keine

Verbindung zustande gekommen wäre. Das Freizeichen stammte jedoch vom

Tonband und der Gebührenzähler lief. Sehr lukrativ. Der Täter wurde

später wegen Betruges ( (11).

Der Inhaber von mehreren Mehrwertdienstenummern startete auf seinem

Computer ein Programm, das den D1-Nummernkreis systematisch anwählte und

die Verbindung sofort wieder unterbrach. Das reicht aber für die Meldung

"Anruf in Abwesenheit" auf dem Handy. Nur wenige der Empfänger wählten

den Anrufer an und bekamen das Freizeichen zu hören, so als wenn keine

Verbindung zustande gekommen wäre. Das Freizeichen stammte jedoch vom

Tonband und der Gebührenzähler lief. Sehr lukrativ. Der Täter wurde

später wegen Betruges ( § 263 StGB) zu Freiheitsstrafe verurteilt

§ 263 StGB) zu Freiheitsstrafe verurteilt

Mit der zunehmenden Neigung, ständig erreichbar zu sein ( Kommunikationsflut), steigt auch die Gefahr, dass die Leute auf

solche Tricks hereinfallen.

Kommunikationsflut), steigt auch die Gefahr, dass die Leute auf

solche Tricks hereinfallen.

|

Eine

wichtige strafrechtliche Konsequenz weist der geschilderte Fall auf, die

auch für den Massenversand von Spam- und Phishing-Mails gilt: Der Täter

handelt nur einmal, indem er den Versand von Nachrichten startet. Die

potentiellen Opfer sind aber breit in der Fläche zerstreut. Wenn sie mit

einer Verzögerung von mehreren Wochen mit ihrer Telefonrechnung zur

Polizei gehen, um einen Betrug anzuzeigen, werden sie zu ihrer örtlichen

Polizei gehen, die womöglich sogar den Inhaber der Mehrwertdienstenummer

ermittelt und die Akten an die Staatsanwaltschaft abgibt. Eine

wichtige strafrechtliche Konsequenz weist der geschilderte Fall auf, die

auch für den Massenversand von Spam- und Phishing-Mails gilt: Der Täter

handelt nur einmal, indem er den Versand von Nachrichten startet. Die

potentiellen Opfer sind aber breit in der Fläche zerstreut. Wenn sie mit

einer Verzögerung von mehreren Wochen mit ihrer Telefonrechnung zur

Polizei gehen, um einen Betrug anzuzeigen, werden sie zu ihrer örtlichen

Polizei gehen, die womöglich sogar den Inhaber der Mehrwertdienstenummer

ermittelt und die Akten an die Staatsanwaltschaft abgibt.

Der überschaubare Schaden, den der einzelne Anzeigeerstatter erlitten

hat, könnte den zuständigen Staatsanwalt dazu veranlassen, das

Ermittlungsverfahren gegen eine geringe Geldauflage vorläufig gemäß

§

153a StPO einzustellen. Zahlt der Täter die Buße, dann tritt wegen

aller anderen Geschädigten §

153a StPO einzustellen. Zahlt der Täter die Buße, dann tritt wegen

aller anderen Geschädigten

Strafklageverbrauch ein (

Strafklageverbrauch ein ( Art 103 Abs. 3 Grundgesetz - GG), weil alle Schadensereignisse auf

das Einmal-Handeln des Täters beim Start des Computerprogramms zurück

gehen. Sie beruhen auf einer einheitlichen prozessualen Tat (

Art 103 Abs. 3 Grundgesetz - GG), weil alle Schadensereignisse auf

das Einmal-Handeln des Täters beim Start des Computerprogramms zurück

gehen. Sie beruhen auf einer einheitlichen prozessualen Tat ( § 264 Abs. 1 StPO).

§ 264 Abs. 1 StPO).

Wegen solcher massenwirksamen Handlungen von Straftätern wird sich die

Strafverfolgung zunehmend sensibilisieren müssen.

|

|

Kommerzialisierung des Internets |

Werbeeinnahmen. Großkunden |

|

|

Missbräuche

wurden deshalb zunächst im Zusammenhang mit den

Telekommunikationsdiensten bekannt, weil sie als erste eine stabile

technische Infrastruktur, liberale Gestaltungsmöglichkeiten und ein

funktionstüchtiges Abrechnungssystem hatten. Missbräuche

wurden deshalb zunächst im Zusammenhang mit den

Telekommunikationsdiensten bekannt, weil sie als erste eine stabile

technische Infrastruktur, liberale Gestaltungsmöglichkeiten und ein

funktionstüchtiges Abrechnungssystem hatten.

Die Telemedien hinken noch immer hinterher und müssen die solide

Basis für ihre Geschäfte vielfach erst noch schaffen.

Die großen und erfolgreichen Unternehmen im Internet weisen die Wege,

die die weiteren Entwicklungen nehmen werden.

|

Um mit

Telemediendiensten - TMD - kontinuierliche und damit kalkulierbare

Einnahmen zu erzielen, braucht man zunächst Großkunden, die die

Plattform des TMD als Basis für Werbung nutzen können. Um mit

Telemediendiensten - TMD - kontinuierliche und damit kalkulierbare

Einnahmen zu erzielen, braucht man zunächst Großkunden, die die

Plattform des TMD als Basis für Werbung nutzen können.

Werbung betreiben aber nur solche Unternehmen, die ihr festes

Standbein in der realen Welt haben und über ein funktionstüchtiges

Rechnungswesen verfügen. Das gilt zum Beispiel für alle namhaften

Produzenten von Hard- und Software, die auf allen werbenden Plattformen

(all-) gegenwärtig sind. Sie sind Großkunden, prinzipiell verlässlich,

was ihre Zahlungsbereitschaft anbelangt, aber auch pingelig, wenn es um

die Qualität und die Besucherzahlen der Werbeplattform geht.

Großauftraggeber domestizieren. Das ist eine alte Erfahrung aus dem

Verlagswesen. Die Publikationswerke können nur ihren eigenen Stil

entwickeln und fortsetzen, wenn sie sich nicht abhängig machen von einem

oder von wenigen Werbekunden und es schaffen, für ihre Adressaten eine

Instanz zu bleiben, der sie vertrauen und treu bleiben.

|

|

Automatisierung - Spezialisteneinsatz |

|

|

Google,

Amazon und eBay sind plakative Beispiele für das Geschäftsmodell, durch

Automatisierung Marktmacht zu erlangen und damit die Konkurrenten auf

Abstand zu halten. Google,

Amazon und eBay sind plakative Beispiele für das Geschäftsmodell, durch

Automatisierung Marktmacht zu erlangen und damit die Konkurrenten auf

Abstand zu halten.

Google's Philosophie gründet auf dem Technikeinsatz. Die Erhebung der

Daten der Suchmaschine und ihre Präsentation ist (weitgehend?) frei von

menschlichem Einfluss oder der Gestaltung durch eine Redaktion. Die

Erfahrung gibt dem Unternehmen recht. Es liefert hervorragende

Suchergebnisse und ist auch wegen seiner Spezialistensuche einfach zu

bedienen ( Google: Börsenwert 200 Mrd. $).

Google: Börsenwert 200 Mrd. $).

Dasselbe gilt für eBay. Die Auslobungsplattform ( Missbrauchsgefahren) verfolgt die Strategie, möglichst wenig

Personal im laufenden Plattform-Geschäft einzusetzen und auch die

Kontrollfunktionen (z.B. wegen gesetzlich verbotener Warenangebote,

wegen steuerlicher wirksamer Importe oder Warnmeldungen) möglichst zu

automatisieren. Personal wird im wesentlichen für die Verbesserung der

Anwendungssoftware und der Kontrollfunktionen eingesetzt.

Missbrauchsgefahren) verfolgt die Strategie, möglichst wenig

Personal im laufenden Plattform-Geschäft einzusetzen und auch die

Kontrollfunktionen (z.B. wegen gesetzlich verbotener Warenangebote,

wegen steuerlicher wirksamer Importe oder Warnmeldungen) möglichst zu

automatisieren. Personal wird im wesentlichen für die Verbesserung der

Anwendungssoftware und der Kontrollfunktionen eingesetzt.

Aus dem Bezahlgeschäft hatte sich eBay zunächst ganz herausgehalten,

dann aber die Kundenbedürfnisse aufgenommen und schließlich

PayPal

gegründet. Diese Tochter verfügt jetzt über eine Zulassung als Bank und

kann direkte Überweisungen zwischen ihren Kunden abwickeln, ohne dass

sie gleichzeitig einen von eBay vermittelten Kauf bedienen ( PayPal

gegründet. Diese Tochter verfügt jetzt über eine Zulassung als Bank und

kann direkte Überweisungen zwischen ihren Kunden abwickeln, ohne dass

sie gleichzeitig einen von eBay vermittelten Kauf bedienen ( Bankenkrach).

Bankenkrach).

|

Ein kleinerer, aber ernsthafter Konkurrent ist

Firstgate. Das Unternehmen blickt auf gute Erfahrungen im

Firstgate. Das Unternehmen blickt auf gute Erfahrungen im

Micropayment zurück und hat seine Erweiterung zur Geschäftsbank

schon etwas früher begonnen. Die beiden Unternehmen werden kräftig um

Marktanteile streiten.

Micropayment zurück und hat seine Erweiterung zur Geschäftsbank

schon etwas früher begonnen. Die beiden Unternehmen werden kräftig um

Marktanteile streiten.

Auch Amazon ( Micropayment) praktiziert die Automatisierung, wo immer es geht, und

orientiert sich auf dem Markt der Bezahlsysteme. Bislang favorisiert das

Unternehmen wegen der Warenlieferungen aus dem Ausland die Bezahlung mit

einer Kreditkarte. Die Gründe dafür, dass sich die deutsche

Niederlassung nicht als Treuhänder für die Vertragsabwicklung für Käufe

aus dem Ausland zur Verfügung stellt, sind mir nicht bekannt.

Micropayment) praktiziert die Automatisierung, wo immer es geht, und

orientiert sich auf dem Markt der Bezahlsysteme. Bislang favorisiert das

Unternehmen wegen der Warenlieferungen aus dem Ausland die Bezahlung mit

einer Kreditkarte. Die Gründe dafür, dass sich die deutsche

Niederlassung nicht als Treuhänder für die Vertragsabwicklung für Käufe

aus dem Ausland zur Verfügung stellt, sind mir nicht bekannt.

Nur ein Beispiel für ein Unternehmen, das die intellektuelle Leistung

seiner Spezialisten in den Vordergrund stellt, ist der

Heise-Verlag. Seine Verlagsprodukte, Redakteure und Autoren sind das

Pfund, mit dem es wuchern kann und - jedenfalls im Internet - eine

Ausnahmestellung erreicht hat.

Heise-Verlag. Seine Verlagsprodukte, Redakteure und Autoren sind das

Pfund, mit dem es wuchern kann und - jedenfalls im Internet - eine

Ausnahmestellung erreicht hat.

Auch wenn die Beispiele zeigen, dass die genannten Unternehmen ganz

unterschiedliche Marktbedürfnisse bedienen, gründet ihr Erfolg auf

heftigen finanziellen Investitionen und ständigen Optimierungen. In

ihrer Entwicklung beschränkt werden sie besonders dadurch, dass es nur

wenige funktionierende Bezahldienste für Kleinbeträge und das

Massengeschäft gibt ( Internet-Bezahlsysteme). In diesem Bereich sind die nächsten

Neuerungen zu erwarten.

Internet-Bezahlsysteme). In diesem Bereich sind die nächsten

Neuerungen zu erwarten.

|

|

alte Praktiken im neuen Gewand |

neue Herausforderungen |

die

pandemische Ausbreitung von Malware die

pandemische Ausbreitung von Malware |

Mit ihrer

Beliebtheit steigt auch die Anfälligkeit der erfolgreichen

Internetunternehmen für gewöhnliche kriminelle Praktiken und

Betrügereien. Das Ansehen

von (z.B.) eBay leidet

natürlich darunter, dass einzelne seiner Kunden bei der Beschreibung ihrer

Warenangebote lügen Mit ihrer

Beliebtheit steigt auch die Anfälligkeit der erfolgreichen

Internetunternehmen für gewöhnliche kriminelle Praktiken und

Betrügereien. Das Ansehen

von (z.B.) eBay leidet

natürlich darunter, dass einzelne seiner Kunden bei der Beschreibung ihrer

Warenangebote lügen

(12)

oder versuchen, ohne Bezahlung an die Ware heranzukommen. Das sind "normale"

Betrügereien und das Unternehmen steuert ihnen mit ausgefeilten

Kontrollmechanismen und einer engen Zusammenarbeit mit den

Strafverfolgungsbehörden entgegen (12)

oder versuchen, ohne Bezahlung an die Ware heranzukommen. Das sind "normale"

Betrügereien und das Unternehmen steuert ihnen mit ausgefeilten

Kontrollmechanismen und einer engen Zusammenarbeit mit den

Strafverfolgungsbehörden entgegen

(13).

eBay und andere Handelsvermittlungsplattformen setzen die Tradition der

Kleinanzeigen und "Heißen Drähte" fort. Sie sind deshalb nicht weniger

anfällig für Tricksereien, die zum Beispiel auf Geldwäsche aus sind (13).

eBay und andere Handelsvermittlungsplattformen setzen die Tradition der

Kleinanzeigen und "Heißen Drähte" fort. Sie sind deshalb nicht weniger

anfällig für Tricksereien, die zum Beispiel auf Geldwäsche aus sind

(14). (14).

|

Spektakuläre Hacks mögen dem einzelnen Hacker schmeicheln und ihn

herausfordern oder eine

Spektakuläre Hacks mögen dem einzelnen Hacker schmeicheln und ihn

herausfordern oder eine

Jobchance bieten, aber seine Angriffe sind nicht die, die die großen

Schäden verursachen oder eine Vielzahl von Anwendern tief verunsichern

können.

Jobchance bieten, aber seine Angriffe sind nicht die, die die großen

Schäden verursachen oder eine Vielzahl von Anwendern tief verunsichern

können.

Das

betrifft vielmehr die Massenphänomene. Das

betrifft vielmehr die Massenphänomene.

Die

Sasser-Würmer von 2004 hatten eine solche Massenwirkung und führten

zu Paniken. Der infizierte PC bekam ein Eigenleben, reagierte nicht mehr

auf seinen hilflosen Anwender und stürzte ab. Kaum startete er wieder,

stürzte er erneut ab - Start - Absturz - Start - Absturz ...

Sasser-Würmer von 2004 hatten eine solche Massenwirkung und führten

zu Paniken. Der infizierte PC bekam ein Eigenleben, reagierte nicht mehr

auf seinen hilflosen Anwender und stürzte ab. Kaum startete er wieder,

stürzte er erneut ab - Start - Absturz - Start - Absturz ...

|

|

|

|

|

Selbst legale Spams sind billig, wenn sie verbreitet werden. Noch

billiger sind korrumpierte Systeme.

Selbst legale Spams sind billig, wenn sie verbreitet werden. Noch

billiger sind korrumpierte Systeme.

"Echte" E-Mail-Adressen können billig gekauft oder mit einfachen

Mitteln ausprobiert werden. Dazu braucht es drei Listen: eine mit den

DNS-Adressen großer Unternehmen oder Behörden, eine mit üblichen

Familiennamen und eine mit Vornamen. Richtig kombiniert landen die

Nachrichten bei echten Menschen. Mit dem übrigen Schrott kämpfen dann

die Mailserver und Systemverwalter der Empfänger.

Während das

Während das

Skimming

alte Methoden des Trickdiebstahls und der Fälschung modernisiert und

verfeinert, je nach dem, in welcher Form es auftritt, setzt das Skimming

alte Methoden des Trickdiebstahls und der Fälschung modernisiert und

verfeinert, je nach dem, in welcher Form es auftritt, setzt das

Phishing

vollständig auf den Einsatz moderner IuK-Techniken. Die Phisher

konzentrieren sich darauf, Straftaten mit den Möglichkeiten des

Internets zu begehen. Ihre konsequente "Unmoral" ist eine neue

Erscheinung und hat es bei den klassischen Hackern und ihren Verwandten

nicht gegeben. Phishing

vollständig auf den Einsatz moderner IuK-Techniken. Die Phisher

konzentrieren sich darauf, Straftaten mit den Möglichkeiten des

Internets zu begehen. Ihre konsequente "Unmoral" ist eine neue

Erscheinung und hat es bei den klassischen Hackern und ihren Verwandten

nicht gegeben.

|

Zu

skrupellosen Technokraten scheinen sich die Betreiber der Zu

skrupellosen Technokraten scheinen sich die Betreiber der

Botnetze

zu entwickeln und die immer häufiger erscheinenden Meldungen zeigen ihre

Brisanz ( Botnetze

zu entwickeln und die immer häufiger erscheinenden Meldungen zeigen ihre

Brisanz ( Botnetz-Explosion,

Botnetz-Explosion,

heftige

Angriffe). Allein ihre bedenkenlos eingesetzte Mächtigkeit ( heftige

Angriffe). Allein ihre bedenkenlos eingesetzte Mächtigkeit ( Wirkung wie DDoS) führt zu Schäden, die künftig kaum abschätzbar

sein werden. "Echte"

Wirkung wie DDoS) führt zu Schäden, die künftig kaum abschätzbar

sein werden. "Echte"

verteilte Angriffe sind schon heute Existenz-vernichtend und allein

die Drohung damit dürfte die Neigung erfolgreicher und anfälliger

Unternehmen dazu fördern, erpresserische "Angebote, die man nicht

ablehnen kann", anzunehmen - und zu zahlen.

verteilte Angriffe sind schon heute Existenz-vernichtend und allein

die Drohung damit dürfte die Neigung erfolgreicher und anfälliger

Unternehmen dazu fördern, erpresserische "Angebote, die man nicht

ablehnen kann", anzunehmen - und zu zahlen.

Nur selten gelingt es Wirtschaftsunternehmen oder der Strafverfolgung,

die kriminellen Organisationen zu zerschlagen ( Phisherbande ausgehoben). Solche Nachrichten wünsche ich mir

häufiger.

Phisherbande ausgehoben). Solche Nachrichten wünsche ich mir

häufiger.

|

|

künftige Herausforderungen |

|

|

|

Die Virtualisierung von Beziehungen und Geschäften wird weiter zunehmen.

Das zeigen - im Second Life - die Entwicklung der

Die Virtualisierung von Beziehungen und Geschäften wird weiter zunehmen.

Das zeigen - im Second Life - die Entwicklung der

Prostitution und die ersten

Prostitution und die ersten

Bankencrashes.

Bankencrashes.

Damit verbunden wird eine

Damit verbunden wird eine

Schattenökonomie sein, deren Struktur sich bereits andeutet. Sie

wird zwei Erscheinungsformen haben: Eine davon wird im Virtuellem

zirkulieren und eine Besonderheit der virtuellen Eigenwelt sein. Hier

ist und wird zunehmend eine Tauschwirtschaft mit ihren eigenen Gesetzen

entstehen. Sie hat die gute Chance, zu funktionieren, weil ihre Akteure

ihre Leistungen taxieren und ein Gespür für den Wert der

Tauschleistungen entwickeln werden.

Schattenökonomie sein, deren Struktur sich bereits andeutet. Sie

wird zwei Erscheinungsformen haben: Eine davon wird im Virtuellem

zirkulieren und eine Besonderheit der virtuellen Eigenwelt sein. Hier

ist und wird zunehmend eine Tauschwirtschaft mit ihren eigenen Gesetzen

entstehen. Sie hat die gute Chance, zu funktionieren, weil ihre Akteure

ihre Leistungen taxieren und ein Gespür für den Wert der

Tauschleistungen entwickeln werden.

|

Der zweiten Erscheinungsform der Schattenökonomie sage ich eine große

Labilität voraus. Ihr geht es nämlich um die Übergänge und

Schnittstellen zu verschiedenen virtuellen Prozessen und ihren

Standbeinen in der realen Welt. Über sie müssen virtuelle Vermögen und

Reichtümer im wahrsten Sinne des Wortes realisiert werden. Das

funktioniert nur mit Garanten, die haften und sich mit ihrer Haftung

ihrerseits einen Gewinn versprechen. Das können Unternehmen sein, aber

auch große internationale Organisationen oder staatliche Einrichtungen.

Sie werden ihr Risiko kalkulieren wollen und müssen und das heißt, dass

sie kontrollieren, regeln und regulieren werden. Das muss dann kein

Nachteil sein, wenn das liberale "freie Spiel der Kräfte" funktioniert.

Eine Katastrophe wird dann geschehen, wenn Mono- oder Oligopole ihre

Marktmacht durchsetzen.

Gegenwärtig scheint eher noch Chaos zu herrschen und das Feld für die

Glücksritter gut bestellt zu sein. Anders lassen sich die

Linden-Labs,

Linden-Labs,

E-Gold

und die E-Gold

und die

Glückspiele im Internet - jedenfalls wirtschaftlich - nicht

erklären.

Glückspiele im Internet - jedenfalls wirtschaftlich - nicht

erklären.

|

|

|

|

|

Auch auf

die Gesetzgebung, Rechtsprechung und Rechtspraxis kommen neue

Herausforderungen zu. Auch auf

die Gesetzgebung, Rechtsprechung und Rechtspraxis kommen neue

Herausforderungen zu.

Trotz der Kritik, die auch der Cyberfahnder an dem Gesetzgeber übt (z.B.

wegen

des Funkschutzes), sind seine Anstrengungen - manchmal wegen

des Funkschutzes), sind seine Anstrengungen - manchmal

hilflos

- teilweise aber hilflos

- teilweise aber

genial

und häufig genial

und häufig  beachtlich. Der erste Zivilsenat des Bundesgerichtshofes hat sich

seit fast zehn Jahren einen klaren Blick für die Internetprobleme

bewahrt und immer wieder Entscheidungen zum Namensrecht und zur

Verantwortung für Internetinhalte getroffen, die klar, nachvollziehbar

und richtig waren.

beachtlich. Der erste Zivilsenat des Bundesgerichtshofes hat sich

seit fast zehn Jahren einen klaren Blick für die Internetprobleme

bewahrt und immer wieder Entscheidungen zum Namensrecht und zur

Verantwortung für Internetinhalte getroffen, die klar, nachvollziehbar

und richtig waren.

Von Von

Marco

Gercke stammt ein schönes Beispiel, das ich leider nicht habe

nachvollziehen können: Marco

Gercke stammt ein schönes Beispiel, das ich leider nicht habe

nachvollziehen können:

Mehrere Leute bauen in der virtuellen Welt ein Raumschiff mit vielen

Details und Feinarbeit. Als es flugtüchtig ist, machen sie sich auf, den

virtuellen Weltraum zu erkunden. Dabei arbeiten sie weiter daran, ihr

Raumschiff zu verbessern. Dazu geben sie ihre Zeit, ihr Wissen und ihr

Geld. Einer von ihnen kommt auf die Idee und verkauft das Raumschiff,

streicht das Geld ein und die anderen haben nichts mehr davon.

|

Was ist das? Diebstahl? Betrug? Ist das eine Vertragsverletzung

gegenüber den Konstrukteuren des Raumschiffes?

Eine zivilrechtliche Schadenshaftung wird bestimmt vorliegen, weil

sich die Konstrukteure zu einer bürgerlich-rechtlichen Gesellschaft

verbunden haben, so dass die Gewinne aus der gemeinsamen Arbeit zu

verteilen sind.

Im Strafrecht herrschen strengere Voraussetzungen, so dass allenfalls

dann, wenn der Verkäufer eine Untreue beging, er auch zu bestrafen wäre.

Ungeachtet dessen: War der Verkauf des Raumschiffes ein wirksamer

Vertrag? Können die geprellten Konstrukteure verlangen, dass es ihnen

zurück gegeben wird?

Interessante Fragen, auf die es bislang keine oder nur unsichere

Antworten gibt ( Diebstahl virtueller Sachen).

Diebstahl virtueller Sachen).

|

|

Anmerkungen |

|

|

(1)

Vor allem (1)

Vor allem

domain-recht.de vermittelt ein breites Wissen über das Namensrecht

im Zusammenhang mit Domänen, präsentiert die

domain-recht.de vermittelt ein breites Wissen über das Namensrecht

im Zusammenhang mit Domänen, präsentiert die

Goldenen Domain-Regeln und weitere Antworten auf häufig

gestellte Fragen (

Goldenen Domain-Regeln und weitere Antworten auf häufig

gestellte Fragen ( FAQ [frequently asked questions]).

FAQ [frequently asked questions]).

(2)

Domain-Parking. Siehe (2)

Domain-Parking. Siehe

test24.de - hOLG Hamburg erlaubt Domain-Parken, domain-recht.de März

2007.

test24.de - hOLG Hamburg erlaubt Domain-Parken, domain-recht.de März

2007.

(3) (3)

Telemediengesetz. Neben dem TDG und dem TDDG löste das TMG auch den

Telemediengesetz. Neben dem TDG und dem TDDG löste das TMG auch den

Mediendienste-Staatsvertrag - MdStV - ab. Die "überschießenden"

Regeln aus dem MdSTV wurden in den

Mediendienste-Staatsvertrag - MdStV - ab. Die "überschießenden"

Regeln aus dem MdSTV wurden in den

Rundfunkstaatsvertrag - RStV - übernommen. Das gilt zum

Beispiel für die Sperrverfügungen gegenüber Providern (

Rundfunkstaatsvertrag - RStV - übernommen. Das gilt zum

Beispiel für die Sperrverfügungen gegenüber Providern ( § 59 Abs. 3 S. 2 RStV.

§ 59 Abs. 3 S. 2 RStV. |

(4)

Trotz einer Vielzahl von Namen und Begriffen gibt es nur drei Provider-Grundtypen: (4)

Trotz einer Vielzahl von Namen und Begriffen gibt es nur drei Provider-Grundtypen:

Zugangsprovider

(AccessP): Vermittlung des Zugangs zu Telekommunikations- und

Telemediendiensten durch die Zurverfügungstellung von technischen

Infrastrukturen ( § 8 Abs. 1 TMG). Er ist für die durchgeleiteten Informationen nicht

verantwortlich.

§ 8 Abs. 1 TMG). Er ist für die durchgeleiteten Informationen nicht

verantwortlich.

Inhaltsprovider

(ContentP): Speicherung und Bereitstellung ausgewählter und

aufbereiteter Informationen in eigener (redaktioneller) Verantwortung ( § 7 Abs. 1 TMG). Er trägt die volle Verantwortung für die

Rechtmäßigkeit der Informationen.

§ 7 Abs. 1 TMG). Er trägt die volle Verantwortung für die

Rechtmäßigkeit der Informationen.

Hostprovider:

Bereitstellung von Speicherplatz für die von

anderen präsentierten und verantworteten Informationen ( § 10 TMG). Er hat keine Nachforschungs- und Überwachungspflicht (

§ 10 TMG). Er hat keine Nachforschungs- und Überwachungspflicht ( § 7 Abs. 2 TMG), muss aber unverzüglich tätig werden, wenn er

Kenntnis von rechtswidrigen Daten bekommt, die sich in seinem

technischen Herrschaftsbereich befinden. Das bisherige Privileg der

Zumutbarkeit ist

weggefallen.

§ 7 Abs. 2 TMG), muss aber unverzüglich tätig werden, wenn er

Kenntnis von rechtswidrigen Daten bekommt, die sich in seinem

technischen Herrschaftsbereich befinden. Das bisherige Privileg der

Zumutbarkeit ist

weggefallen.

Pufferspeicher ( § 8 Abs. 2 TMG) und

§ 8 Abs. 2 TMG) und

Caches

( Caches

( § 9 TMG) werden den Zugangsprovidern gleich gestellt, wenn es sich

um eine automatische, zeitlich begrenzte Zwischenspeicherung fremder und

unbearbeiteter Informationen handelt.

§ 9 TMG) werden den Zugangsprovidern gleich gestellt, wenn es sich

um eine automatische, zeitlich begrenzte Zwischenspeicherung fremder und

unbearbeiteter Informationen handelt.

|

|

|

|

|

(5)

Gemeint sind die (5)

Gemeint sind die

Shared-Cost-Dienste aus dem 0180er-Nummernkreis, deren

Shared-Cost-Dienste aus dem 0180er-Nummernkreis, deren

Gebührenstaffel (zwischen 3,9 und 14 Cent/Min. oder je Verbindung)

von der rechts anschließenden Ziffer angesprochen wird. Durch die

Preisentwicklungen und wegen der zunehmenden Pauschalverträge hat sich

dieser Nummernkreis zu einem ungünstigen, weil teuren Dienst entwickelt,

der womöglich abgeschafft wird:

Gebührenstaffel (zwischen 3,9 und 14 Cent/Min. oder je Verbindung)

von der rechts anschließenden Ziffer angesprochen wird. Durch die

Preisentwicklungen und wegen der zunehmenden Pauschalverträge hat sich

dieser Nummernkreis zu einem ungünstigen, weil teuren Dienst entwickelt,

der womöglich abgeschafft wird:

0180

auf dem Prüfstand, Heise online 10.07.2007 0180

auf dem Prüfstand, Heise online 10.07.2007

Der heutige Nummernkreis unter 0800 ist gebührenfrei ( Freephone).

Freephone).

(6)

Die Horrormeldungen über Abzocken häuften sich 2002. Ein Beispiel über

die Kombination eines Dialers mit einer 01900-Nummer soll genügen: (6)

Die Horrormeldungen über Abzocken häuften sich 2002. Ein Beispiel über

die Kombination eines Dialers mit einer 01900-Nummer soll genügen:

Ein

Klick: 900 Euro, Heise online 28.02.2002 Ein

Klick: 900 Euro, Heise online 28.02.2002

(7) (7)

Gesetz zur Bekämpfung des Missbrauchs von

0190er-/0900er-Mehrwertdiensterufnummern, Bundesgestzblatt I

2003/1590

Gesetz zur Bekämpfung des Missbrauchs von

0190er-/0900er-Mehrwertdiensterufnummern, Bundesgestzblatt I

2003/1590

Siehe auch

mehr

Preisangaben bei TK-Diensten. mehr

Preisangaben bei TK-Diensten.

(8)

Die 0190er-Nummern galten nur noch während einer Übergangszeit bis zum

31.12.2005. (8)

Die 0190er-Nummern galten nur noch während einer Übergangszeit bis zum

31.12.2005. |

(9)

Seinerzeit hieß die (9)

Seinerzeit hieß die

Bundesnetzagentur noch Regulierungsbehörde für Telekommunikation und

Post - RegTP. Die Registrierungspflicht für Dialer ergibt sich aus

Bundesnetzagentur noch Regulierungsbehörde für Telekommunikation und

Post - RegTP. Die Registrierungspflicht für Dialer ergibt sich aus

§

66f TKG, wobei es sich um "Anwählprogramme (handelt), die

Verbindungen zu einer Nummer herstellen, bei denen neben der

Telekommunikationsdienstleistung Inhalte abgerechnet werden". Wegen der

Mehrwertdienste ergibt sich Registrierungspflicht aus §

66f TKG, wobei es sich um "Anwählprogramme (handelt), die

Verbindungen zu einer Nummer herstellen, bei denen neben der

Telekommunikationsdienstleistung Inhalte abgerechnet werden". Wegen der

Mehrwertdienste ergibt sich Registrierungspflicht aus

§

66h Abs. 2 TKG. §

66h Abs. 2 TKG.

Dialerdatenbank

Dialerdatenbank

0900-Datenbank

0900-Datenbank

(10)

Für das Verschwinden der Dialer gibt es noch einen weiteren Grund:

Sie funktionieren nicht beim Einsatz der (10)

Für das Verschwinden der Dialer gibt es noch einen weiteren Grund:

Sie funktionieren nicht beim Einsatz der

DSL-Technik, wenn der PC nicht gleichzeitig an das Telefonnetz

angeschlossen ist (

DSL-Technik, wenn der PC nicht gleichzeitig an das Telefonnetz

angeschlossen ist ( Fremdnetzzugang).

Fremdnetzzugang).

(11) (11)

0190-Betrug: Jetzt mit "gefälschten" Freizeichen, Heise online

07.08.2002

0190-Betrug: Jetzt mit "gefälschten" Freizeichen, Heise online

07.08.2002

(12)

Ein Klassiker ist das Angebot, eine "Originalverpackung" zu liefern,

jedoch ohne Inhalt. Auch echter Schrott wird angeboten, ohne dass dieser

Umstand offen angesprochen wird: (12)

Ein Klassiker ist das Angebot, eine "Originalverpackung" zu liefern,

jedoch ohne Inhalt. Auch echter Schrott wird angeboten, ohne dass dieser

Umstand offen angesprochen wird:

Monitor-Schrott bei eBay-Powerauktion, Heise online 10.12.2001

Monitor-Schrott bei eBay-Powerauktion, Heise online 10.12.2001 |

|

|

|

|

(13)

eBays allgemeine Geschäftsbedingungen enthalten die Ermächtigung des

Unternehmens auf Anfragen der Strafverfolgungsbehörden, offen,

uneingeschränkt und ohne Nachfrage beim Kunden zu antworten. Bedenken

wegen einer Schadenshaftung, die noch vor einigen Jahren den Umgang der

Strafverfolgungsbehörden mit den Banken äußerst erschwert haben, sind

deshalb unbekannt. Das Unternehmen handelt insoweit zwar etwas

Schweinchen-Dick-mäßig ("und immer schön sauber bleiben"), sich aber

auch den Vorteil ein, Negativschlagzeilen zu vermeiden. (13)

eBays allgemeine Geschäftsbedingungen enthalten die Ermächtigung des

Unternehmens auf Anfragen der Strafverfolgungsbehörden, offen,

uneingeschränkt und ohne Nachfrage beim Kunden zu antworten. Bedenken

wegen einer Schadenshaftung, die noch vor einigen Jahren den Umgang der

Strafverfolgungsbehörden mit den Banken äußerst erschwert haben, sind

deshalb unbekannt. Das Unternehmen handelt insoweit zwar etwas

Schweinchen-Dick-mäßig ("und immer schön sauber bleiben"), sich aber

auch den Vorteil ein, Negativschlagzeilen zu vermeiden.

|

(14)

Geldwäscher ersteigern zum Beispiel bevorzugt hochwertige Gebrauchtwagen

und zahlen auch, nachdem sie den Zuschlag erhalten haben. Kurze Zeit

später bekommt der Verkäufer eine Nachricht mit dem sinngemäßen Inhalt: (14)

Geldwäscher ersteigern zum Beispiel bevorzugt hochwertige Gebrauchtwagen

und zahlen auch, nachdem sie den Zuschlag erhalten haben. Kurze Zeit

später bekommt der Verkäufer eine Nachricht mit dem sinngemäßen Inhalt:

Mein Bruder in (weit weg) ist plötzlich schwer erkrankt

und benötigt Geld von mir. Das habe ich aber für den Autokauf

bezahlt. Ich mache Ihnen deshalb ein Angebot: Behalten Sie von

den 10.000 €, die ich Ihnen schon bezahlt habe, 500 € und

schicken den Rest per Western Union an (meinen Bruder). ...

|

|

|

Cyberfahnder |

|

|

© Dieter

Kochheim,

11.03.2018 |